Ukraina, mu4.co.id – Tim Tanggap Darurat Komputer Ukraina (CERT) Ukraina memperingatkan adanya penipuan siber yang memanfaatkan captcha “I am Not a Robot” dilakukan oleh kelompok APT28 atau Fancy Bear, yang diduga terkait intelijen militer Rusia.

Kelompok ancaman siber terkenal ini sering menargetkan entitas pemerintah dan organisasi strategis di berbagai negara.

CERT Ukraina sedang menyelidiki serangan phishing oleh kelompok APT28, yang menggunakan email dengan tabel basis data dan tautan menyerupai dialog captcha Google untuk mendeteksi bot. Captcha sendiri adalah sistem keamanan yang memverifikasi pengguna sebagai manusia atau bot.

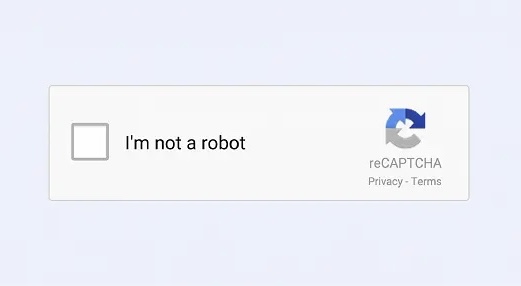

Jenis captcha yang paling umum adalah “I am Not a Robot,” di mana pengguna cukup mencentang kotak untuk mengonfirmasi bahwa mereka bukan bot.

CERT Ukraina mengungkapkan bahwa saat pengguna mengklik “I am Not a Robot,” hacker dapat menambahkan perintah berbahaya ke clipboard melalui PowerShell.

Serangan ini biasanya menargetkan pegawai pemerintah Ukraina, namun teknik ini berpotensi ditiru oleh pelaku siber lain karena sudah tersebar luas dan telah berhasil menjebak sejumlah korban.

Baca Juga: Awas! Jangan Telepon Balik Missed Call Nomor Ini!

Berikut tahapan saat terkena serangan siber “I am Not a Robot”:

- Penggunaan Perintah PowerShell: Skrip berbahaya akan diaktifkan, menginstruksikan pengguna untuk melakukan serangkaian langkah.

- Instruksi Khusus: Pengguna diminta untuk menekan tombol Win+R untuk membuka prompt perintah. Kemudian, tekan Win+V untuk menempelkan instruksi eksekusi yang berisi muatan malware. Terakhir, pengguna diminta menekan Enter untuk mengeksekusi perintah dan menginstal malware tersebut.

CERT Ukraina mengimbau agar pengguna tak mudah percaya dengan instruksi-instruksi tersebut.

Cara Antisipasi Serangan Siber “I am Not a Robot”

Pakar keamanan siber Alfons Tanujaya menyebut modus serangan ini bertujuan agar korban menjalankan malware di perangkatnya. Ia menyarankan untuk menggunakan antivirus NGAV Webroot, tidak mengunduh atau menjalankan aplikasi yang diarahkan oleh sistem, dan menonaktifkan layanan seperti Windows PowerShell yang sering dimanfaatkan untuk malware.

Dilansir dari Kompas pada Sabtu (9/11), berikut langkah-langkah dari Pusat Keamanan Siber Nasional Inggris untuk membatasi dampak serangan siber:

- Putuskan sambungan komputer, laptop, atau tablet yang terinfeksi dari semua koneksi jaringan, baik yang menggunakan kabel, nirkabel, maupun ponsel.

- Atur ulang kredensial termasuk kata sandi.

- Bersihkan perangkat yang terinfeksi malware dan instal ulang sistem operasi.

- Verifikasi cadangan apa pun bebas dari malware sebelum memulihkan.

- Hubungkan perangkat ke jaringan yang bersih untuk mengunduh, menginstal, dan memperbarui sistem operasi, serta semua perangkat lunak lainnya.

- Segera instal, perbarui, dan jalankan perangkat lunak antivirus.

- Pantau lalu lintas jaringan dan jalankan pemindaian antivirus untuk mengidentifikasi apakah masih ada infeksi.

Baca Juga: Data INAFIS Bocor dan Dijual, Ini Kata Pengamat Keamanan Siber!

Adapun Federal Trade Commission yang juga menyarankan jika telah mengklik tautan atau membuka lampiran yang mungkin mengunduh malware ke perangkat Anda, berikut langkah-langkah yang perlu dilakukan:

- Jangan masuk ke akun apa pun atau memasukkan informasi sensitif apa pun.

- Perbarui perangkat lunak keamanan untuk memastikan Anda memiliki perlindungan terbaru.

- Jalankan pemindaian keamanan setelah Anda mendapatkan pembaruan terbaru dan hapus malware yang terdeteksi.

- Ubah kata sandi pada akun yang mungkin terkena dampak.

- Aktifkan autentikasi dua faktor jika tersedia untuk mencegah peretas terhubung kembali jika mereka telah membobol akun.

- Dan terakhir, laporkan kepada pihak berwenang.

(Kompas)